原本以為微軟不就 Word、Excel 而已?

公司導入 M365 才發現:微軟的 Security 其實很全。

先聲明我沒買它股票(笑),但也必須說:全=好複雜(上手難)。

有講錯再請修正啦~

明天會講微軟的Zero Trust到底在搞甚麼!

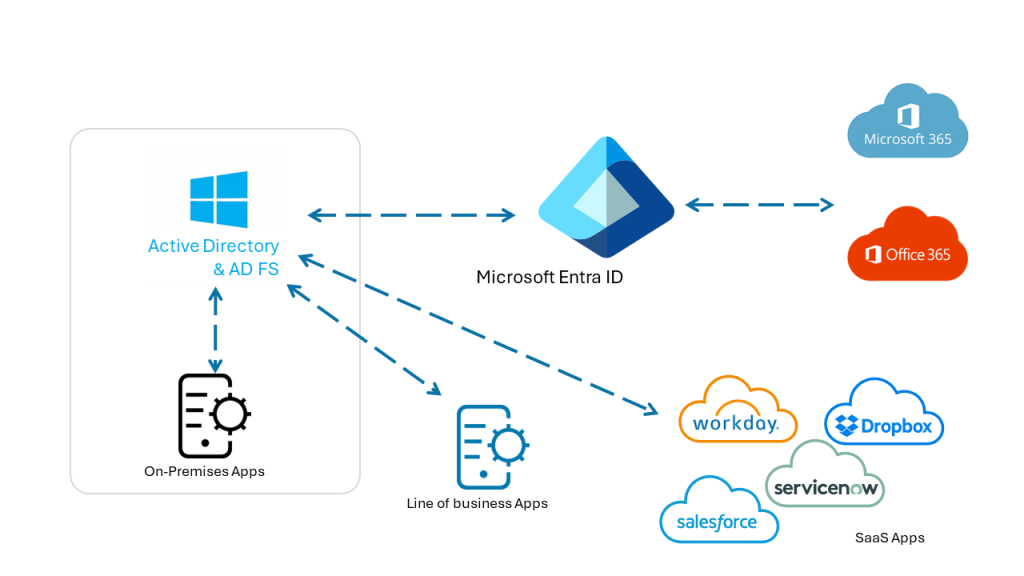

身分識別與存取管理、防護(威脅防禦)、資訊保護、端點安全,以及雲端安全性。

上面這些都是 Entra ID 的內容;基礎沒打好,後面所有 M365 安全都進不去。依公司架構(純雲、混合 AD、B2B 協作)設計基線,別忘了 兩個 break-glass 帳號(長密碼、監控、從 CA 排除)與全域封鎖舊式驗證。

*註:Entra ID Protection/PIM 等屬進階功能,通常需要 P2 授權。

Q:Microsoft Defender 跟家用的是一樣的嗎?

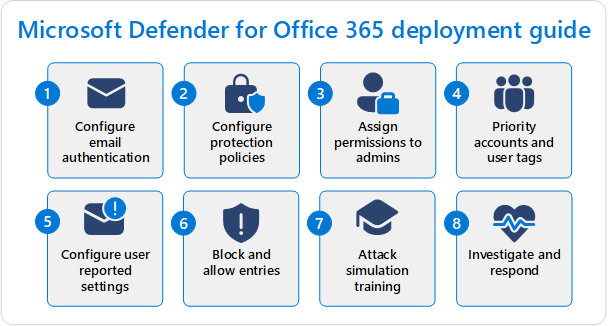

A:不一樣。家用的「Microsoft Defender」是個人/家用防護 App;下面列的是企業級 Defender 家族(for Endpoint/Office 365/Identity/Cloud Apps…),有 EDR、威脅情報、進階獵威、事件關聯 等企業功能與管理主控台(security.microsoft.com)。

補充:信箱的「垃圾信/惡意信」基礎防護主要由 EOP 負責;Defender for Office 365 是在 EOP 之上提供進階釣魚與 0-day 防護。

Microsoft Purview(資訊保護 + DLP + 治理 + 合規):

*註:部分進階功能(如自動標籤、Endpoint DLP、eDiscovery Premium、Insider Risk)需較高階授權。

再來幾天稍微講一下各別產品是在做啥吧?

雖然會覺得很複雜,但好處是整合性只要一個Defender就可以包含所需的功能,不用安裝一堆agent (DLP+CASB+EDR+web filter+ASR+vunerability scan)